|

引言:

Metasploit是一个强大的开源的漏洞框架,其功能强大,以至于强大到能够写出一本厚厚的书(这么有名就不用说了吧?),所以如何利用这一神器,也是一个不小的问题,在走进了书城之后,我突然突发奇想,能不能利用这一神器,来干点坏事,本人对Metasploit的研究也不深,书还得慢慢啃呢(难得一次正经点的开头) 奇葩的测试环境: 为啥说奇葩,其实一开始,我的想法很简单,找到书城wifi之后,尝试爆破路由密码,登录之,接下来的事情就很好办了,要是爱情有那么简单就好了,然而开启我的wifi分析仪我就蒙了,除了书城-1层四个饭馆的wifi之外,整个书城居然没有一个wifi热点,那你让我怎么玩,后来我想了想,也许可以从官网入手,但我发现咱们书城根本没有官网啊,社工?肯定不行,我连客服电话都找不到,就在这时,我瞄到了书城的查询电脑,平时拿来查询书籍信息用的,我突然灵稽一动,我要的东西找到了 测试开始: 我简单的看了一下这台机子的信息,内网机器,对于我这种没有连接到书城网络的机子来说,当然是无法渗透的,但是我们可以通过映射内网的方式把机子映射出来,这里需要用到一个工具叫做lcx,用来设置内网端口转发的(详情参见:http://bbs.makertime.org/read-487),然后我也把Metasploit的默认监听端口映射到了外网,接着上传一个免杀的payload到机子上运行(我用的免杀工具是WinPayloads,前几天在freebuf上看见的,觉得挺好用就装了一个,至于我怎么发现机子的漏洞,他们的机器用到还是IE6.0,至于这个版本的IE,存在许多漏洞,nmap一扫便知) payload运行成功 图片:`B%P4L6Y5Z)S1]7RSASM32D.png

获取了权限之后,第一步肯定就是提权了,我的小心思还想着能不能用DNS的组合攻击来获取整个内网的权限的(http://bbs.makertime.org/read-552),不料局域网禁arp,那咱也没办法了,只能一步一步走了,一般来说,渗透进一个主机,我们必须要做好是Guest或者User的心理准备,而这种低权限通常会限制我们做许多事情,一般的思路是循序渐进,一步一步往上,当然你可以通过分析系统组策略和已知漏洞,来跨步行走,我们通常使用本地的溢出漏洞提权,就是利用一些现成的造成溢出漏洞的exploit,把用户从低权限的用户组(Guset&User)提升到高权限用户组(Administrator、root、system等) 当然咱的结果就令人不满意了,我就是User(渣图求谅解) 图片:72T_F$JTG02UPG@X~7}L11W.png

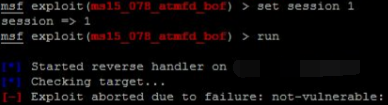

想了想,比较常见的溢出漏洞就是15_051和15_078了,没想到这个安全策略还不错,都失败了 图片:]GU4{S3KRYV_1{YGZRS4L{7.png

图片:OLQ1JTN2S}@U}@8QUA(}EP3.png

笑容渐渐呆滞。。。 算了,再试试能不能绕过UAC(Windows自带的账户控制),我试了试Metasploit上的bypassuac模块,这是一个很强大的模块,一般都能成功的,结果。。。(提权结束后我想起这里犯了一个低级错误,绕过账户控制的前提条件必须是当前用户要在管理组,且bypassuac并不是自带免杀,使用时会在目标上创建多个文件,会被杀毒软件查杀,如果一个搞不好,有可能连之前的payload也一起杀掉,这样就前功尽弃) 图片:R129PI1371$KK71LKFON30V.png

笑容完全消失 我又试了几种方法,均已失败告终,没关系,凡事要往乐观方面想,虽然我们的提权失败了,但是至少我们登录了内网,这样就有办法肛其他机子了 内网信息搜集: 信息搜集一般作为渗透测试的第一步,自从上次失败后,咱们算是开启了一个新阶段的渗透测试,在域渗透中,可以利用嗅探,抓Hash,抓包等方式获取敏感数据,我这里先看看域基本信息 图片:[1$5RO5LPIJLCQ94~K4[IYC.png

图片:0GBK(3@0(1}2O03H1RKMVEE.png

图片:D)K38LA)K$~`X~3M5UYDN6H.png

图片:V]$8Q2X09$5O]NZFV${M@DW.png

来说明一下,域渗透最终目的(不是你的最终目的)当然是获取域管理或成为其中一员,在此情况下,才可以对整个域随心所欲,情况有两种: 1.域服务器可以被直接攻击(在当前条件下已排除) 2.不可以直接攻击,低权限情况下需要提权,如果是当前主机无法连接域服务器,则需要找到能连接域服务器的主机,以此为前提攻击域服务器(去玩玩Hacknet吧!玩了你就明白了!) 简单分析下,咱们可以按如下方法一一尝试 1.提权当前主机,在高权限条件下攻击域服务器(得了吧我自己都放弃了) 2.利用自带的powershell扫描域 3.本地架设socks4a,然后用它扫描内网 4.利用当前用户攻击域内其他用户 在获取域用户前提下攻击其他机器,让我想起了经典的$IPC攻击,那干脆试试,反正域攻击方法有很多,咱们一个一个来(其实我就是没有工具蛤蛤蛤) 图片:]DM~UN3CP4HEYXWYZEK~F1T.png

果然可以,那接下来好办了,关于$IPC攻击的详细操作过程,百度上一搜一堆,但我还是要讲一下,假设目标为192.168.1.233,已确定目标存在$IPC的漏洞,操作如下: 1.net user \192.168.1.233\ipc$ (连接到192.168.1.233的$IPC共享) 2.copy 木马.exe \192.168.1.233\ipc$ (复制木马.exe到192.168.1.233上)3.at \127.0.0.25 15:30 木马.exe (使用at命令让主机在指定时间执行指定文件) 以上命令来自百度 那么运行完之后,咱们就返回Metasploit来监听了,然后监听到了返回的shell 图片:O281G~ZWI4})S_WL%P1BE7J.png

利用sysinfo和getuid来查看信息 图片:]T2[[%YVR{03M1K}WWDP6HG.png

惊喜,system权限,最高权限组之一,那么接下来就是抓Hash了,这里提供两种方法,一种是大杀器咪咪猫(Mimikatz),还有一种就是很常见的通过hashdump来获取hash了(run post/windows/gather/hashdump),值得一提的是,如果你详细阅读过咪咪猫的操作指南,就会发现,如果目标是64位系统,则需要把咪咪猫的进程迁移到一个64位进程中,如果不迁移,则会出现无法运行或抓出一堆乱码等情况,32位则随意 图片:IIIX6N4XK88U(A@YQ3MBDE8.png

图片:)_[W`1FIC5$W@[@M611WXP7.png

图片:5X`}3Q1_WI$KI[2V(1C2H@K.png

然后我发现其实书城还是有域名的,但是出了问题暂时关闭了,用户名和密码就是书城的域名,所以给它上了个码 接下来就是PowerShell的专场了,在此先科普一下PowerShell到底是个什么东西(以下简称PS),它曾经是Windows系统管理员的利器,它的可执行框架曾经是系统的组件所以很难被查杀,脚本小巧而功能强大,利用PS制作出的恶意代码很容易绕过常规的杀毒软件对系统造成破坏,所以它也是恶意软件制造者的宠儿,当前利用PS来制作恶意软件的现象正在变得越来越泛滥。 (详情参考:http://www.freebuf.com/articles/database/101267.html Powershell恶意代码的N种姿势) Powershell内置的脚本有很多,在内网渗透测试中不仅能扫,能爆,能转发,还能做很多很多的事情。通常会用到的脚本有Powersploit,Empire,PowerView等等。 然后咱们科普一下计算机的执行策略(以下内容来自百度): Restricted------默认的设置,不允许任何script运行 AllSigned-------只能运行经过数字证书签名的script RemoteSigned----运行本地的script不需要数字签名,但是运行从网络上下载的script就必须要有数字签名 Unrestricted----允许所有的script运行 很显然,如果想用PowerShell的脚本搞点事情,咱们必须得把Restricted改成Unrestricted,不然接下来的步骤没法走,但修改这个策略需要管理权限,又必须要绕过uac策略,那下面提供两种方法(感谢shuteer大神的指导): 本地权限绕过执行PowerShell.exe -ExecutionPolicy Bypass -File xxx.ps1 本地隐藏权限绕过执行脚本PowerShell.exe -ExecutionPolicy Bypass -NoLogo -Nonlnteractive -NoProfile -WindowStyle Hidden(隐藏窗口) -File xxx.ps1 接下来先利用powerview来获取域管理员在线的服务器,然后将PV的Invoke-UserHunter模块上传到我们之前拿下的跳板服务器,然后使用该命令,具体命令如下: powershell.exe -exec bypass -Command "&{Import-Module .\powerview.ps1;Invoke-UserHunter}"` 图片:44@}LP697AMB9X0XG))US1Y.png

(PS:这里忘记截图所以直接盗了shuteer大神的图了。。。) 从上图可以看出域管理在线服务器,我们只要入侵此服务器并迁移进程,就完成渗透了 我们可以用getsystem来提升权限,接着getuid查看当前用户组,通过对比之前的域管理信息不难发现,我们现在是管理组了,然后用PS命令(注意这里是真·PS命令,不是Powershell的缩写),来找找管理进程,一般来说我们可以把shell进程迁移到域控进程,或者用Metasploit的令牌窃取(详见http://bbs.makertime.org/read-556),都是可以完成提权目的的 图片:5{XSM0PUID8V1{N2UHE(5AC.png

提供一个域渗透小技巧,为了方便域时间校准,提供时间的服务器一般都为域服务器,用net time来获取时间,给你提供时间的服务器基本就是域服务器了,得到之后,依葫芦画瓢,再利用一次$IPC入侵,来获取域服务器的shell,结果。。。 图片:[TDWH[_P6D11U%IZ~2MU6JM.png

schtasks.exe错误???为什么我之前没有遇到过 算了算了,不搞那么多幺蛾子,直接添加一个域管理得了 终于。。。 域控上的管理也到手了,我估摸着那个音乐管理器是真·域控管理的用户上才有的,那咱再来抓hash,咱们先登录域控,我们这里采用最常见也是效果最好的metasploit下面的psexec来反弹meterpreter,获取登录权限 图片:KV}}~$U6)XRG@4YDQHF}M8U.png

迁移进程。。。(再次盗图) 图片:TT1Z7UV(NXX4AXOA2[59WFJ.png

接着抓取Hash,登录之(上文有提及这里就不说了) 然后,我来到了域控的真·管理用户,你猜我发现了什么?没错,QQ音乐(不是网易云差评!),接着我上传了个极乐净土,开始运行

我放了大概一分钟,看到书城管理从我身边急匆匆的跑过,我有点怂就给关了,接着不要脸的跑去七楼等我正在补习的女朋友了

一点小小的反思: 1.使用UAC绕过时太疏忽了,幸亏机子上的杀软没那么变态,不然得重新来过,而且是高难度的重新来过 2.刚开始渗透时思路不清,白白浪费了一堆时间 3.至今没有搞清schtasks.exe错误出现的原因,下次再出现恐怕就没那么好运 4.前期信息搜集依然不到位 本贴完 鸣谢悉心指导我的shuteer大神,本文有诸多内容和方法来自互联网,感谢那些PowerShell和Metasploit的使用者! 2017.7.22 |

|

|

|

GloomyGhost

发布于2017-07-22 15:35

沙发F

俗话说:kali用的好,监狱进得早

|

|

|

|

|

去玩儿123

发布于2018-07-12 21:48

板凳F

升级

|

|

|